在这个物联万物的时代,物联网IoT的出现无疑改变了我们的生活、工作和管理运营技术(OT)环境的方式。根据相关预测,预计到2027年,全球联网物联网设备的数量将超过290 亿台,会比2023年的167 亿台大幅增长约1.7倍。设备和智能技术的激增也意味着,网络犯罪分子有了更多的可乘之机,那就是将物联网连接变成潜在的威胁,甚至毁灭性的现实。

为了帮助企业更好地了解当前的物联网形势以及如何保护企业网络,Zscaler ThreatLabz 研究团队分析了设备流量和物联网恶意软件,发布了《2023年企业物联网IoT和OT威胁报告》,以下是报告的主要内容:

重要发现

- 与上一份报告相比,物联网设备流量增长了18%,这与物联网和联网设备的稳步采用一致;

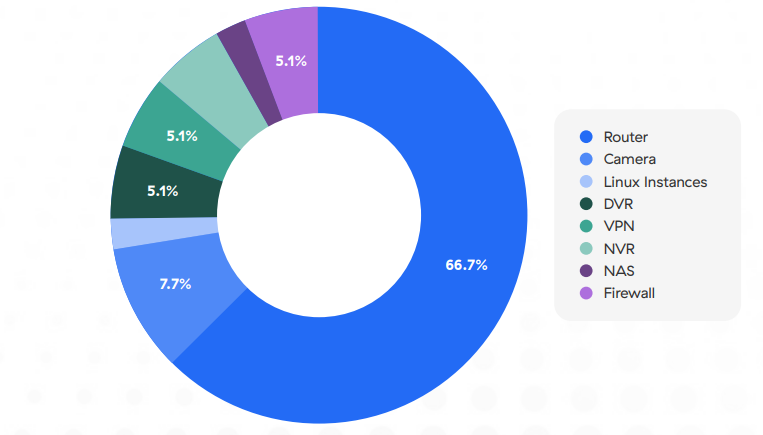

- 路由器是最受攻击的设备,因为路由器是网络流量中央控制点,具有始终连接、无处不在的特质,这些特质使其成为首要攻击目标。

- 与2022年同期相比物联网恶意软件攻击增长了400%,这突出表明了需要优先采取保护措施来防范恶意软件的必要性;

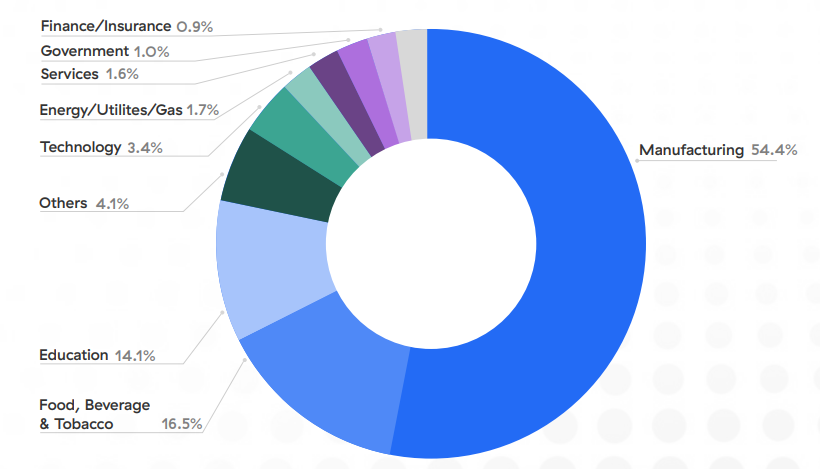

- 制造业在恶意软件攻击中首当其冲,且占所有攻击的 54.5%,平均每周受到 6,000 次攻击;

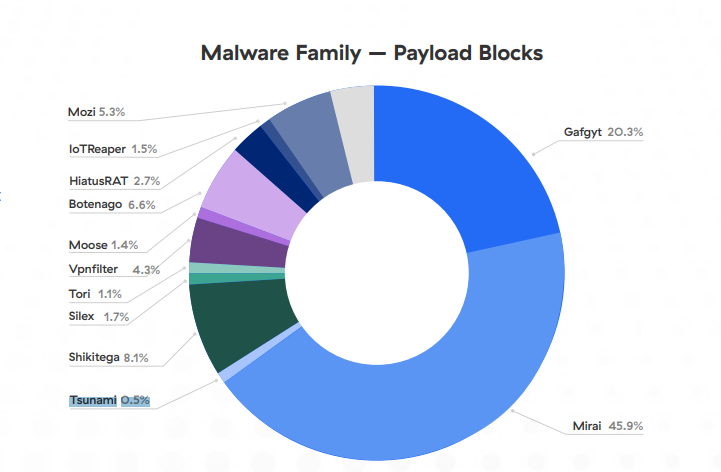

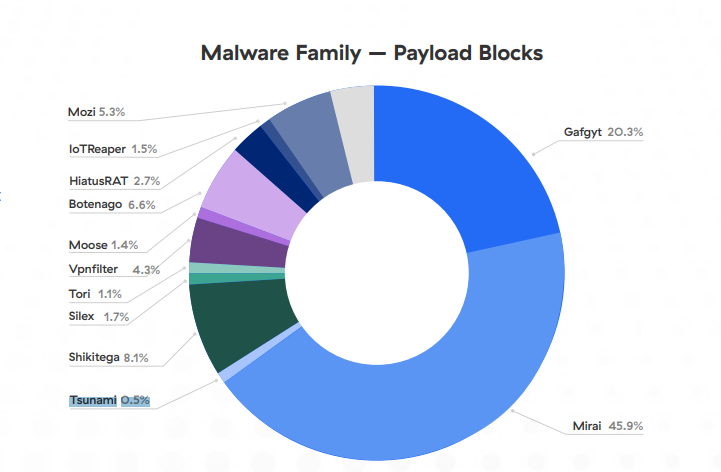

- 僵尸网络活动持续占据主导地位,其中,Mirai和Gafgyt恶意软件家族占据攻击有效载荷的 66%;

- 自2022 年以来,教育领域的恶意软件攻击大幅增加,约增长了961%;

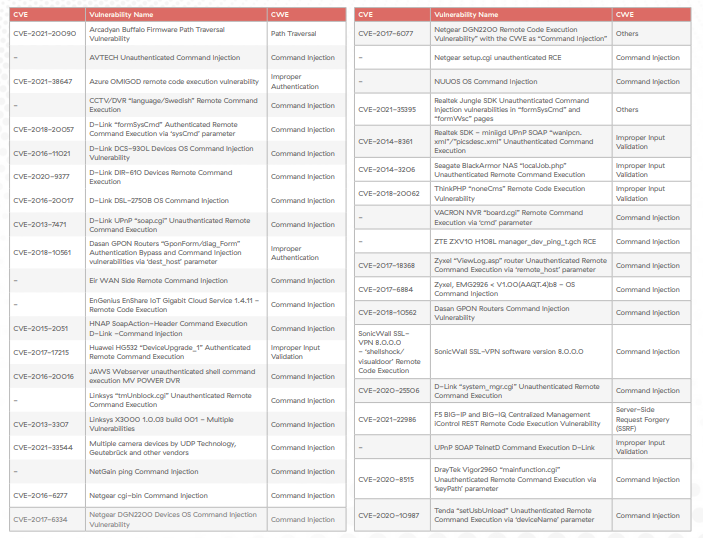

- 网络犯罪分子正在瞄准遗留漏洞,在39个最流行的物联网漏洞中就有34个存在了三年多的漏洞;

- 墨西哥和美国是恶意软件攻击目标最多的国家,占恶意软件攻击总数的69.3%。

物联网IoT形势概况

物联网IoT领域由全球数十亿互联设备组成,这些设备有助于提高家庭、工作和娱乐的效率、自动化程度和便利性。如此巨大的连接性也带来了日益复杂的威胁环境。了解这一复杂的威胁环境对于保护网络免受物联网威胁至关重要。

以下是物联网IoT设备和流量的主要形势概述:

- 消费类设备是最常见的 "智能 "设备,但面向业务流程的物联网产生的交易最多;

- 制造和零售设备占交易总量的 50%以上的交易量,凸显了物联网在这些行业的广泛应用和关键业务功能;

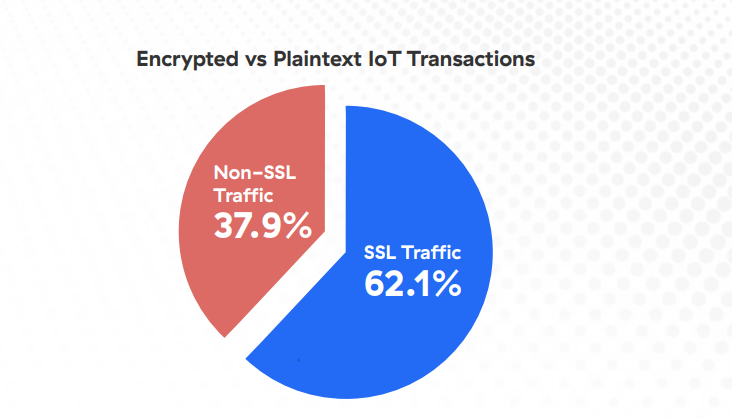

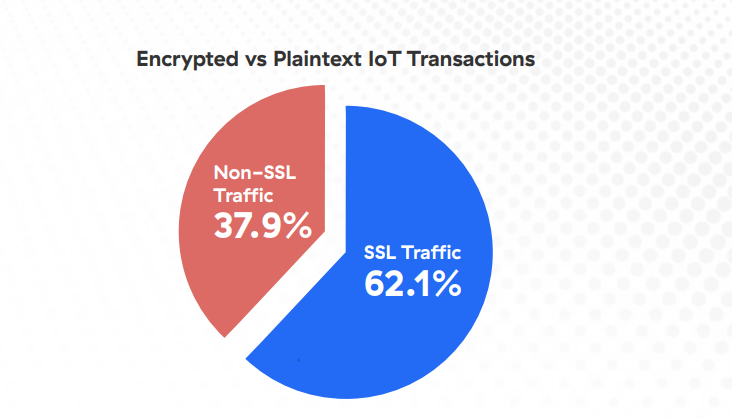

- 近三分之二(62.1%)的物联网交易是通过 SSL/TLS 进行的,这表明越来越多的组织重视对物联网流量加密。

- 企业、家庭自动化和娱乐设备产生的明文交易数量最多.

OT行业形势概况

操作技术 (OT) 系统是制造业、能源生产和公用事业等行业关键流程的支柱,如今已与物联网设备集成。由于 OT 系统的特点是,在设计和实施这些系统时,网络安全是次要的。因此,物联网/OT 环境极易受到 "网络物理 "攻击。此外,员工和第三方供应商需要通过 VPN 远程访问 OT 和 IIoT(工业物联网)系统,这会大大增加这些系统的攻击面—尤其是 VPN 漏洞已成为网络攻击的主要攻击载体。

2010年的 Stuxnet攻击事件,入侵了伊朗的工业控制系统,导致其遭受了最严重的攻击。这起事件也强调了在物联网和OT背景下关键基础设施的脆弱性。

SSL/TLS 加密流量激增

好消息是:62.1%的物联网交易使用了SSL/TLS通道,该通道可对流量进行加密保护。相反,我们观察到37.9%的交易发生在未加密的明文通道上。这些发现与我们2020年的报告中只有17%的交易使用了SSL/TLS的结果明显不同。

(SSL/TLS 与非 SSL 交易的比较)

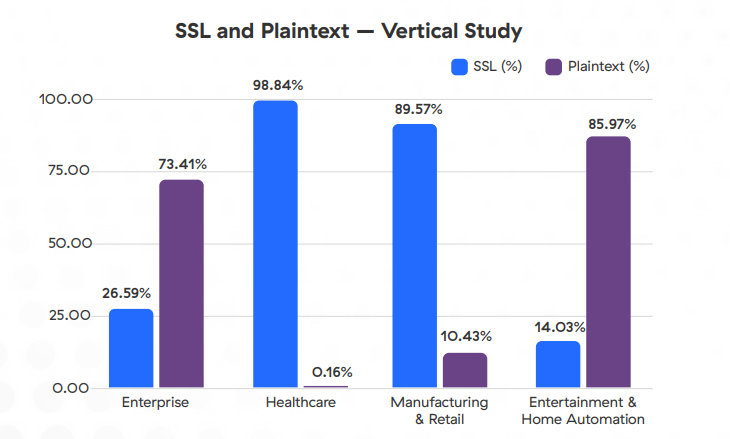

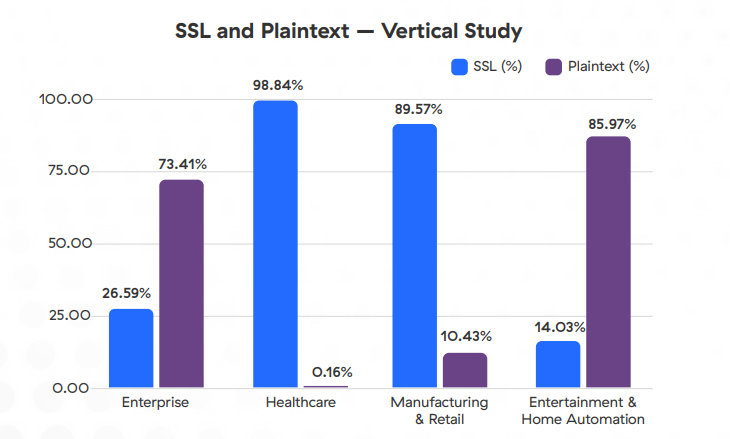

此外,所有观察到的设备都在一定程度上使用了SSL/TLS,但实际加密的通信百分比因设备类型而异。企业和家庭娱乐设备主要使用明文通信。医疗保健、制造和零售设备主要使用加密通信。

对于数据隐私和完整性至关重要的行业来说,SSL/TLS 的普及是一个积极的信号,但值得注意的是,加密通道可能(而且经常)被威胁行为者利用,使他们能够躲避检测、在网络中横向移动并窃取数据而不引起警报。事实上,根据 ThreatLabz 的《加密攻击状况报告》,2022 年超过 85% 的攻击都是加密攻击。在这种情况下,企业必须按照零信任原则对所有加密流量进行可见性检查。

(SSL/TLS与明文交易流量在关键领域的对比)

主要物联网恶意软件趋势

对于组织、个人和政府实体来说,物联网恶意软件的威胁迫在眉睫。总体而言,与 2022 年相比,恶意软件攻击明显增加,被阻止的交易数量增长了五倍,代表了 350 多种独特的攻击有效载荷。Mirai和Gafgyt恶意软件家族继续驱动大多数攻击,凸显了持续的物联网僵尸网络风险。物联网恶意软件的同比大幅增长进一步证明了网络犯罪组织在适应不断变化的环境,并继续扩大针对企业的物联网恶意软件攻击的规模,以下是主要内容:

- 物联网恶意软件攻击增长了 400%,被阻止的物联网交易数量是 2022 年的 5 倍。

- 350 多种独特的恶意软件攻击有效载荷,凸显了物联网恶意软件的多样性和被利用漏洞的广泛性。

- 66% 被拦截的有效载荷来自 Mirai 和 Gafgyt 恶意软件家族,显示了物联网僵尸网络风险的普遍性。

- 近 75% 被利用的 CWE 是命令注入漏洞。这些是未经授权的可执行输入命令,通常用于下载和执行定时器脚本或恶意二进制文件。

- 在过去三年中,39 个最流行的物联网漏洞中只有5个被披露,攻击者显然是在利用传统漏洞。

恶意软件对物联网/OT 空间的影响

专门针对物联网(IoT)设备的恶意软件趋势已成为操作技术 (OT) 系统的重大威胁。物联网和OT的互联性使得恶意软件可以从企业网络进入关键的OT 系统,不仅会破坏重要的流程 而且还会危及陷入 "网络-虚拟 "系统的人的安全和生命。此外,远程承包商用来连接OT系统的VPN本身已经成为关键的攻击载体和恶意软件进入网络的另一个入口。

追踪顶级物联网恶意软件家族

Mirai和Gafgyt继续推动大多数物联网恶意软件攻击。从阻塞事务的角度来看——包括有效载荷、有效载荷URL和指挥控制(C2)通信——仅Mirai就造成了91%的阻塞。当谈到阻塞的有效载荷时,总体而言,Mirai和Gafgyt分别造成了46%和20%的阻塞。这些发现与据报道的物联网僵尸网络驱动的分布式拒绝服务(DDoS)攻击的增加相一致,在2023年上半年,这导致了估计25亿美元的全球财务损失。以下是顶级物联网恶意软件家族TOP10:

- Mirai 45.9%

- Gafgyt 20.3%

- Shikitega 8.1%

- Botenago 6.6%

- Mozi 5.3%

- Vpnflter 4.3%

- HiatusRAT 2.7%

- Silex 1.7%

- IoTReaper 1.5%

- Moose 1.4%

(2023年1月至6月,Zscaler云中观察到的顶级物联网恶意软件家族)

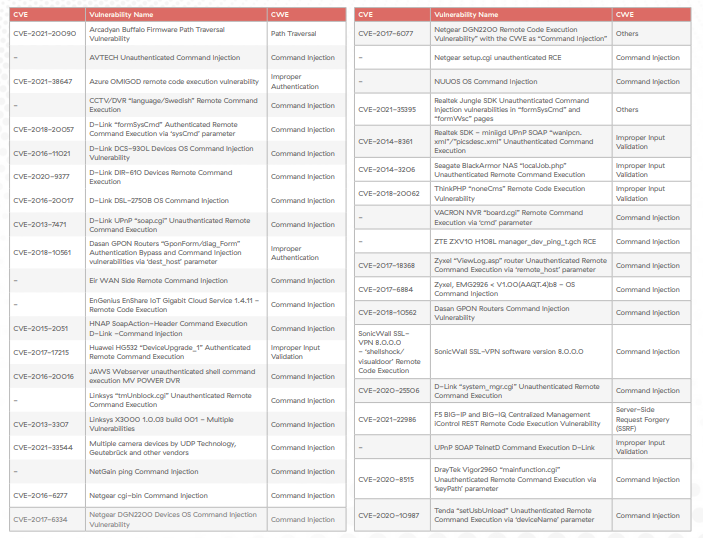

物联网攻击中利用的主要漏洞

在被归类为恶意的二进制文件(可执行文件)中,我们发现 31% 的文件至少包含一个漏洞。总共有 39 种不同的漏洞被不同的有效载荷利用。命令注入是最常被利用的常见弱点枚举(CWE)类别,占漏洞总数的近 75%。命令注入涉及在精心制作的 HTTP 请求中注入可执行命令,通常用于下载和执行暂存器脚本或恶意二进制文件本身。在我们的研究中发现的 39 个漏洞中,只有 5 个是在过去三年中披露的,这凸显了遗留漏洞的普遍性和风险。观察到的最古老的漏洞可追溯到 2013 年。在已发现的漏洞中,约 62% 是路由器特有的漏洞。以下是所有被利用的漏洞及其 CWE 的列表:

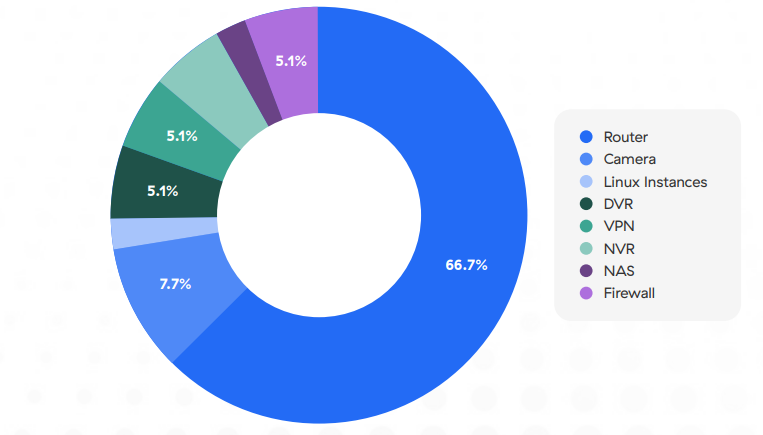

基于有效载荷的热门受攻击设备

基于有效载荷的热门受攻击设备,排名第一的是路由器,其次是照相机、Linux 实例,以下是基于有效载荷的热门受攻击设备Top8:

- 路由器

- 照相机

- Linux 实例

- 硬盘录像机

- VPN

- 网络视频录像机

- 网络附属存储

- 防火墙

(基于有效载荷的最主要受攻击设备)

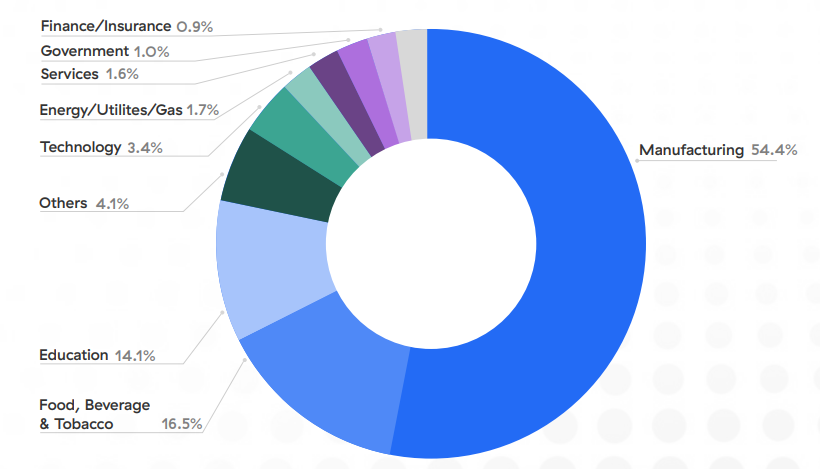

受恶意软件影响较大的行业

制造业平均每周受到的攻击次数是其他行业的三倍多。制造业客户在物联网恶意软件攻击中首当其冲(54.5%)。食品、饮料、烟草和教育行业紧随其后,分别遭受了 16.5% 和 14.1% 的攻击。制造业对运营中断的容忍度较低,因此是恶意软件攻击的重灾区。对制造业客户的攻击会产生连锁反应,影响到其他行业。

以下是受恶意软件影响较大的行业TOP 8:

- 制造业54.4%

- 食品、饮料和烟草16.5%

- 教育行业14.1%

- 技术行业3.4%

- 能源/水电/燃气1.7%

- 服务业1.6%

- 政府1.0%

- 金融/保险0.9%

物联网恶意软件攻击的垂直领域细分:

- 供应链和物流

- 国防和国家安全

- 金融

- 零售

- 技术

- 建筑和房地产

(物联网恶意软件攻击所针对的垂直行业细分)

2024年物联网行业的预测

1、易受攻击的物联网设备作为主要威胁载体将会增加,使企业面临漏洞和新的安全风险

物联网设备开发商和制造商缺乏标准化的安全措施,导致漏洞被攻击者轻易利用。再加上这些设备的广泛采用和使用,物联网成为攻击者轻松获取大量经济利益的低价 "果实"。这将在 2024 年及以后继续导致与物联网相关的攻击上升。

2、制造业将继续成为物联网攻击的主要目标

制造业受到的攻击最多(54.5%),平均每周受到 6,000 次攻击。攻击活动的增加与制造业的工业 4.0 转型密切相关,其特点是快速采用物联网来提高日常效率。这一增长在研究中显而易见:数据收集终端(如物流、仓储和其他行业中使用的无线条形码扫描仪)就占了所有物联网流量的 62.1%。鉴于攻击面的扩大,制造企业必须努力全面了解其环境中活跃的物联网设备(和漏洞),并防止对企业网络的无限制访问。此外,运营技术 (OT) 系统必须适应大量涌入的数据和连接,同时还要面对更严峻的安全挑战,以保护关键的工业流程。

3、医疗环境中常用的物联网和IoMT设备将给公众带来更多风险

许多医疗物联网(IoMT)设备及其处理的信息会影响人们的健康、人身安全和安保。医疗保健行业处理一些最高的数据量,并保护一些最敏感的用户数据,包括PII、健康记录和支付处理信息。此外,医疗保健领域还充斥着运行过时软件、过时协议和不支持操作系统的传统设备,所有这些都为攻击敞开了大门。

4、人工智能功能还将增强威胁行为者的能力

企业将越来越多地利用人工智能驱动的技术来主动缓解威胁,与此同时,威胁行动者也将利用基于人工智能的工具来实现攻击自动化并规避传统的安全措施,从而导致更有针对性的物联网攻击。

5、5G 将使潜在的物联网和OT目标数量呈指数级增长

随着 5G 应用的增加,物联网和操作技术 (OT) 攻击面也将随之增加,威胁行为者可对其实施攻击。更高的数据速度和更低的延迟将继续推动联网设备的激增。

6、行业标准和监管检查将演变

随着物联网威胁在未来几年继续升级,预计围绕用户安全和隐私问题的行业标准将影响物联网设备制造商的安全开发实践。此外,将引入更多的监管检查和授权,以使物联网安全措施标准化,让制造商对其产品的安全负责。不过,在监管机构和设备制造商能够跟上不断演变的威胁形势之前,最重要的是各组织采取措施保护自己。

资料来源:zscaler-《Zscaler ThreatLabz 2023 Enterprise IoT and OT Threat Report》

相关阅读:PKI解决方案——助力IoT设备认证,让企业安全地构建、扩展和管理物联网生态系统

我的评论

还未登录?点击登录